티스토리 뷰

지인이 피싱문자를 받았는데 이를 실수로 설치 해버려 앱을 분석하게 되었다.

0. 피싱 및 앱 설치

받은 문자의 내용은 아래와 같다.

------------------------------------------------------------------------------

[Web발신]

[한진택배]

고객님 택배 시트가 파손되어 주소를 찾을 수 없어.사진:피싱사이트주소

-------------------------------------------------------------------------------

문자를 받은 아무것도 모르는 사용자가 해당 링크는 누르게 되면 다음의 웹 페이지로 이동하게 된다.

피싱페이지는 잘 모르는 사람이 보면 진짜 택배사 대한통운의 웹페이지인 것처럼 만들어져있는 피싱사이트이다.

사이트에 들어가면 휴대폰번호를 입력하라는 메시지창이 뜨고, 번호 입력창에 휴대폰 번호를 입력하고 확인을 누르게 되면 악성 앱을 다운받게 된다.

이때 기본적으로 휴대폰 기기에 해제되어있는 설정인 "출처를 알 수 없는 앱 설치" 옵션을 허용하고 앱을 설치하라는 안내 페이지를 보여준다.

해당 페이지의 내용대로 앱을 사용자가 설치하면 악성앱이 피해자의 기기에 깔리고 악성앱이 동작하게 된다.

1. 간단한 앱 분석

jadx를 이용하여 피싱앱의 소스코드를 가볍게 분석해보았다.

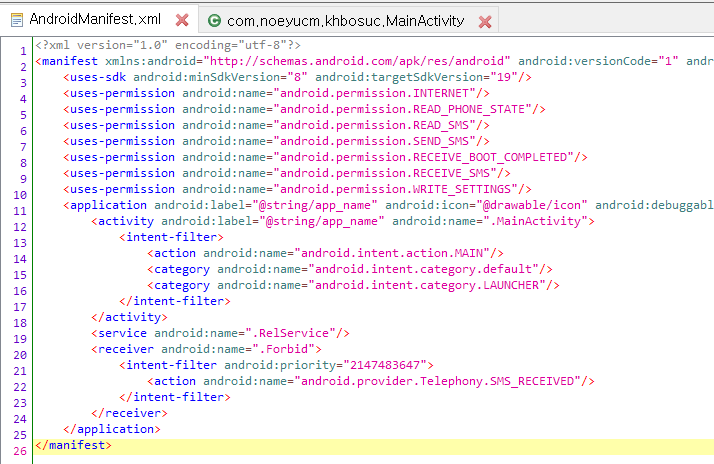

먼저 엔트리 포인트를 찾기 위해 AndroidManifest.xml 파일을 살펴보면 android 19버전을 타겟으로 하고 있고, 인터넷, 휴대폰 상태읽기, SMS 읽고 보내기, sms 받기, settings 작성하기 등의 권한을 가지고 있고, 엔트리 포인트는 MainActivity 이다.

그리고 SMS_Reveived를 수행하기 위해 해당 기능의 권한을 비정상적으로 높게 설정 한 것을 알 수 있다.

권한을 보면 사용자의 휴대폰 상태를 읽고 sms를 읽고 쓰고 보내는 권한을 이용하여 sms를 읽고 쓰고, 피싱 메시지를 다른 휴대폰로 전송하는 행위를 할 것이라는 것을 짐작 할 수 있다.

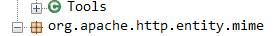

또한 앱에 포함된 패키지를 통해서도 앱의 행위를 짐작 할 수 있는데

org.apache.http.entity.mine 패키지는 파일 전송을 위한 아파치 패키지로, 이 앱은 설치된 휴대폰의 파일도 전송하는 행위를 한다는 것을 짐작할 수 있다.

해커는 본인의 서버로 사용자의 데이터를 전송 할 것이기에 서버의 주소가 있을 법 한 곳을 한번 찾아 보았다.

HttpUtils에 URL이 존재 했고, 앱이 난독화 되어있지 않아 쉽게 함수명만으로 행위를 짐작 할 수 있었는데, 앞에서 짐작한 바와 같이 사용자의 데이터를 해커의 서버로 전송하는 것 뿐 아니라 GPS 정보 또한 보낸다는 것을 알 수 있었다.

해당 URL의 위치를 확인해보니

VPSQUAN이라는 ISP에서 제공하는 IP였고 관동지방 홍콩 근방의 ip인 것을 알 수 있었다.

ViRUS TOTAL에서 해당 앱의 바이러스여부를 분석해본 결과 위와 같은 정보를 얻을 수 있었다.

악성앱임에도 불구하고 난독화가 되어있지 않아서 앱 인증서에 흔적을 남기지 않았을까 기대 했는데 아쉽지만 인증서는 기본 안드로이드 예제 형태로 작성되어있었다. 정식 루트가 아닌 키생성 툴을 이용하여 인증한 어플리케이션임을 알수 있었다.

-간단 분석 결과

=사용자 파일, gps 정보 해커서버로 전송

=sms 읽고 보내고 받기 수행

다음 글에서 좀더 앱을 자세히 분석하고 그 결과를 올려보도록 하겠다.

'Security > Mobile' 카테고리의 다른 글

| Android App Hooking)1. 환경설정_nox, frida, Busybox 설치 (0) | 2019.05.20 |

|---|---|

| 어플리케이션 리버싱)APK? (2) | 2018.12.20 |

| 어플리케이션 리버싱)앱 동적 분석 환경설정 (0) | 2018.12.20 |

| 어플리케이션 리버싱) 동적분석과 정적분석 (2) | 2018.07.24 |

- Total

- Today

- Yesterday

- NumberFormatException

- Java

- 자바

- AndroidX

- MVVM

- 펌웨어 분석

- 뷰모델

- 에러

- CTF

- 칼리리눅스

- 리버싱기초

- 동적분석

- pwnable.kr

- 앱분석

- exception

- 정보보안

- 리버싱.kr

- reversing.kr풀이

- 스프링부트

- DataBinding

- Spring

- reversing.kr

- 웹 MVC

- 포너블.kr

- Android

- writeup

- androidstudio

- 안드로이드

- 모바일리버싱

- 코드로 배우는 스프링 부트

| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | 5 | ||

| 6 | 7 | 8 | 9 | 10 | 11 | 12 |

| 13 | 14 | 15 | 16 | 17 | 18 | 19 |

| 20 | 21 | 22 | 23 | 24 | 25 | 26 |

| 27 | 28 | 29 | 30 |